Vercel konfirmon shkeljen e sigurisë ndërsa hakerët pretendojnë se po shesin të dhëna të vjedhura

Platforma e zhvillimit të cloud-it, Vercel, ka zbuluar një incident sigurie pasi aktorët kërcënues pretenduan se kishin shkelur sistemet e saj dhe po përpiqen të shesin të dhëna të vjedhura.

Vercel është një platformë cloud që ofron infrastrukturë hostimi dhe vendosjeje për zhvilluesit, me një fokus të fortë në kornizat JavaScript.

Kompania është e njohur për zhvillimin e Next.js, një kornizë React e përdorur gjerësisht, dhe për ofrimin e shërbimeve të tilla si funksionet pa server, informatika në skaje dhe tubacionet CI/CD që u mundësojnë zhvilluesve të ndërtojnë, shikojnë paraprakisht dhe vendosin aplikacione.

Në një buletin sigurie të publikuar sot, kompania tha se një nëngrup i kufizuar klientësh u prek nga një shkelje e sigurisë.

“Ne kemi identifikuar një incident sigurie që përfshinte akses të paautorizuar në disa sisteme të brendshme të Vercel”, paralajmëron Vercel.

“Ne po hetojmë në mënyrë aktive dhe kemi angazhuar ekspertë të reagimit ndaj incidenteve për të ndihmuar në hetimin dhe ndreqjen e situatës. Ne kemi njoftuar forcat e rendit dhe do ta përditësojmë këtë faqe ndërsa hetimi përparon.”

Kompania thotë se shërbimet e saj nuk janë prekur dhe se po punon me klientët e prekur.

Vercel thotë se po ndërmerr hapa për të mbrojtur klientët e saj, duke i këshilluar ata të rishikojnë variablat e mjedisit, të përdorin veçorinë e saj të ndjeshme të variablave të mjedisit dhe të alternojnë sekretet nëse është e nevojshme.

Pas publikimit të këtij lajmi, Vercel përditësoi njoftimin e saj për të deklaruar se shkelja buronte nga kompromentimi i aplikacionit Google Workspace OAuth të një mjeti të inteligjencës artificiale të një pale të tretë.

Vercel po i këshillon administratorët e Google Workspace dhe pronarët e llogarive Google që të kontrollojnë aplikacionin e mëposhtëm:

Drejtori ekzekutiv i Vercel, Guillermo Rauch, më vonë ndau detaje shtesë mbi X, duke deklaruar se qasja fillestare ndodhi pasi llogaria Google Workspace e një punonjësi të Vercel u kompromentua nëpërmjet një shkeljeje të sigurisë në platformën e inteligjencës artificiale Context.ai.

Sipas Rauch, sulmuesi më pas e përshkallëzoi aksesin nga llogaria e kompromentuar në mjediset Vercel, ku ata ishin në gjendje të aksesonin variablat e mjedisit që nuk ishin shënuar si të ndjeshme dhe për këtë arsye nuk ishin të enkriptuara në qetësi.

Ndërsa kishte për qëllim të përmbante informacione jo të ndjeshme, sulmuesi fitoi akses të mëtejshëm pasi i numëroi këto variabla.

“Vercel ruan të gjitha variablat e mjedisit të klientit të enkriptuara plotësisht në qetësi. Ne kemi mekanizma të shumtë mbrojtës të thelluar për të mbrojtur sistemet thelbësore dhe të dhënat e klientëve”, tha Rauch.

“Megjithatë, ne kemi aftësinë për të përcaktuar variablat e mjedisit si ‘jo të ndjeshme’. Fatkeqësisht, sulmuesi mori akses të mëtejshëm përmes numërimit të tyre.”

Hetimi i kompanisë ka konfirmuar se Next.js, Turbopack dhe projektet e tjera me burim të hapur mbeten të sigurta.

Vercel ka publikuar gjithashtu përditësime në panelin e tij, duke përfshirë një faqe përmbledhëse të variablave të mjedisit dhe një ndërfaqe të përmirësuar për menaxhimin e variablave të ndjeshme të mjedisit.

Klientëve u këshillohet fuqimisht që të shqyrtojnë variablat e mjedisit për informacione të ndjeshme dhe të aktivizojnë veçorinë e variablave të ndjeshme për t’u siguruar që ato janë të enkriptuara në qetësi.

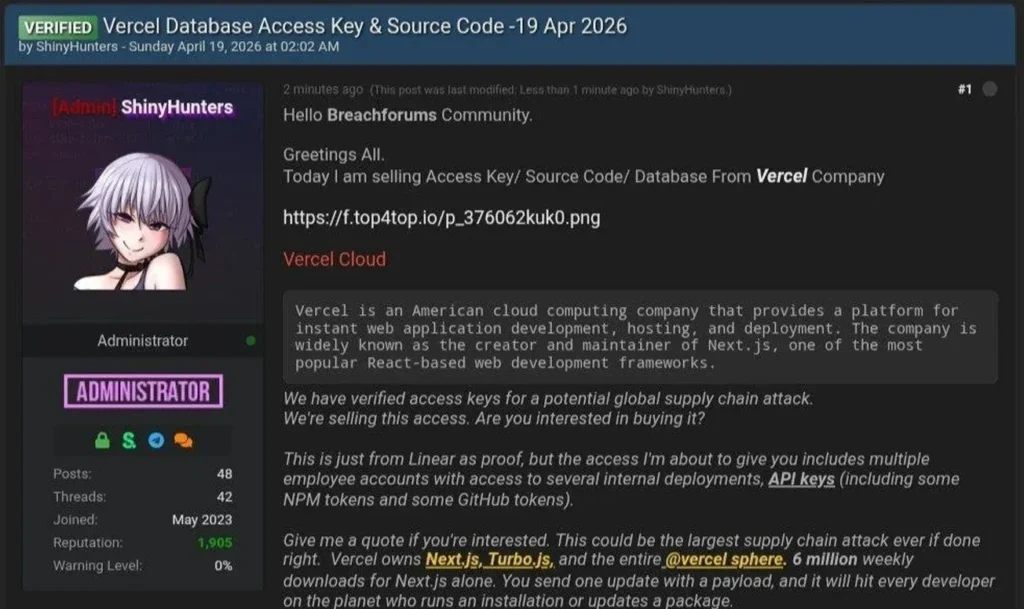

Zbulimi vjen pasi një aktor kërcënimi që pretendonte të ishte “ShinyHunters” postoi në një forum hakerimi se kishte shkelur Vercel dhe po shiste akses në të dhënat e kompanisë.

Duhet theksuar se, ndërsa hakeri pretendon të jetë pjesë e grupit ShinyHunters, aktorët kërcënues të lidhur me sulmet e fundit që i atribuohen bandës së zhvatjes ShinyHunters i kanë mohuar BleepingComputer se janë të përfshirë në këtë incident.

Në postimin në forum, hakeri pretendoi se po shiste çelësa aksesi, kod burimor dhe të dhëna të bazës së të dhënave që dyshohet se ishin vjedhur nga Vercel, së bashku me akses në vendosjet e brendshme dhe çelësat API.

“Kjo është vetëm nga Linear si provë, por qasja që do t’ju jap përfshin llogari të shumëfishta punonjësish me qasje në disa vendosje të brendshme, çelësa API (duke përfshirë disa tokena NPM dhe disa tokena GitHub)”, thuhet në postimin e forumit.

Sulmuesi ndau gjithashtu një skedar teksti që përmbante informacione për punonjësit e Vercel, i cili përbëhet nga 580 të dhëna që përmbajnë emra, adresa email-i të Vercel, statusin e llogarisë dhe vula kohore të aktivitetit. Ata gjithashtu ndanë një pamje të ekranit të asaj që duket të jetë një panel i brendshëm i Vercel Enterprise.

BleepingComputer nuk ka qenë në gjendje të konfirmojë në mënyrë të pavarur nëse të dhënat ose pamja e ekranit janë autentike.

Në mesazhet e ndara në Telegram, aktori kërcënues pohoi gjithashtu se ishte në kontakt me Vercel në lidhje me incidentin dhe se ata diskutuan një kërkesë të supozuar për shpërblim prej 2 milionë dollarësh.

BleepingComputer kontaktoi Vercel me pyetje shtesë në lidhje me shkeljen, duke përfshirë nëse janë ekspozuar të dhëna ose kredenciale të ndjeshme dhe nëse po negociojnë me sulmuesit, dhe do ta përditësojë këtë histori nëse marrim një përgjigje.