Google zbulon exploit-in e parë zero-day të gjeneruar nga AI

Për herë të parë, Google ka identifikuar një shfrytëzim zero-day që besohet se është zhvilluar duke përdorur inteligjencën artificiale.

Kompania publikoi një raport të ri të hënën, duke përmbledhur vëzhgimet e saj mbi përdorimin e inteligjencës artificiale në peizazhin e kërcënimeve kibernetike, duke u bazuar në të dhënat e mbledhura së fundmi nga Gemini, Google Threat Intelligence Group (GTIG) dhe Mandiant.

Një nga gjetjet më të spikatura është se një grup i shquar i krimit kibernetik përdori inteligjencën artificiale për të zhvilluar një shfrytëzim zero-ditor të projektuar për të anashkaluar autentifikimin me dy faktorë (2FA) në një mjet administrimi të sistemit me burim të hapur të bazuar në internet. Shfrytëzimi u zbatua në një skript Python.

Grupi i hakerëve dhe mjeti i synuar nuk janë emëruar, por Google tha se ka punuar me shitësin e prekur për të parandaluar shfrytëzimin masiv, i cili dukej të ishte plani i aktorit kërcënues.

“Edhe pse nuk besojmë se është përdorur Gemini, bazuar në strukturën dhe përmbajtjen e këtyre shfrytëzimeve, kemi besim të lartë se aktori ka të ngjarë të ketë përdorur një model të inteligjencës artificiale për të mbështetur zbulimin dhe armatosjen e kësaj dobësie”, shpjegoi Google.

Shtoi, “Për shembull, skripti përmban një bollëk doktrinash edukative, duke përfshirë një rezultat të halucinuar CVSS, dhe përdor një format të strukturuar Pythonic, shumë karakteristik për të dhënat e trajnimit të LLM-ve (p.sh., menu të hollësishme ndihme dhe klasa e pastër e ngjyrave _C ANSI)”.

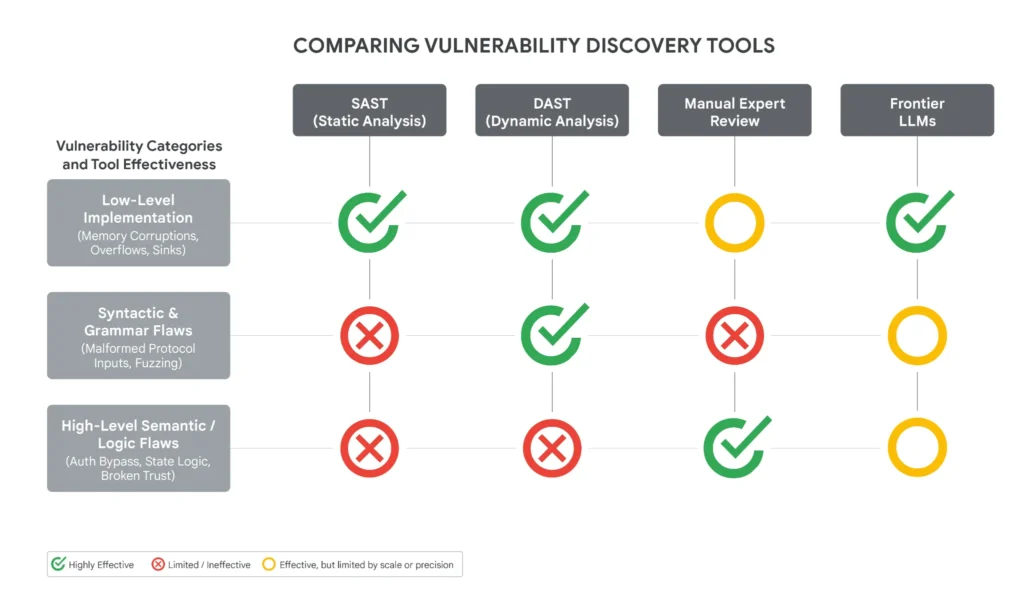

Google theksoi se aktorët kërcënues të sponsorizuar nga shteti kinez dhe koreano-verior kanë qenë veçanërisht të interesuar në shfrytëzimin e inteligjencës artificiale për zbulimin e dobësive.

Një aktor i lidhur me Kinën u vu re duke përdorur mjete agjentike si Strix dhe Hexstrike në sulme që synonin një firmë teknologjike japoneze dhe një kompani të madhe të sigurisë kibernetike të Azisë Lindore.

UNC2814 , një grup kinez i njohur për shënjestrimin e organizatave të telekomunikacionit dhe qeverisë, përdori një jailbreak të drejtuar nga persona — në të cilin IA udhëzohet të veprojë si një auditor i lartë sigurie — për të përmirësuar kërkimin e dobësive në pajisjet e integruara, duke përfshirë firmware-in TP-Link me implementime OFTP.

Sipas Google, grupi i Koresë së Veriut i gjurmuar si APT45 dërgoi mijëra kërkesa përsëritëse për të analizuar në mënyrë rekursive CVE-të dhe për të validuar shfrytëzimet e PoC.

“Kjo rezulton në një arsenal më të fuqishëm të aftësive shfrytëzuese që do të ishte jopraktik për t’u menaxhuar pa ndihmën e inteligjencës artificiale”, tha Google në raportin e saj.

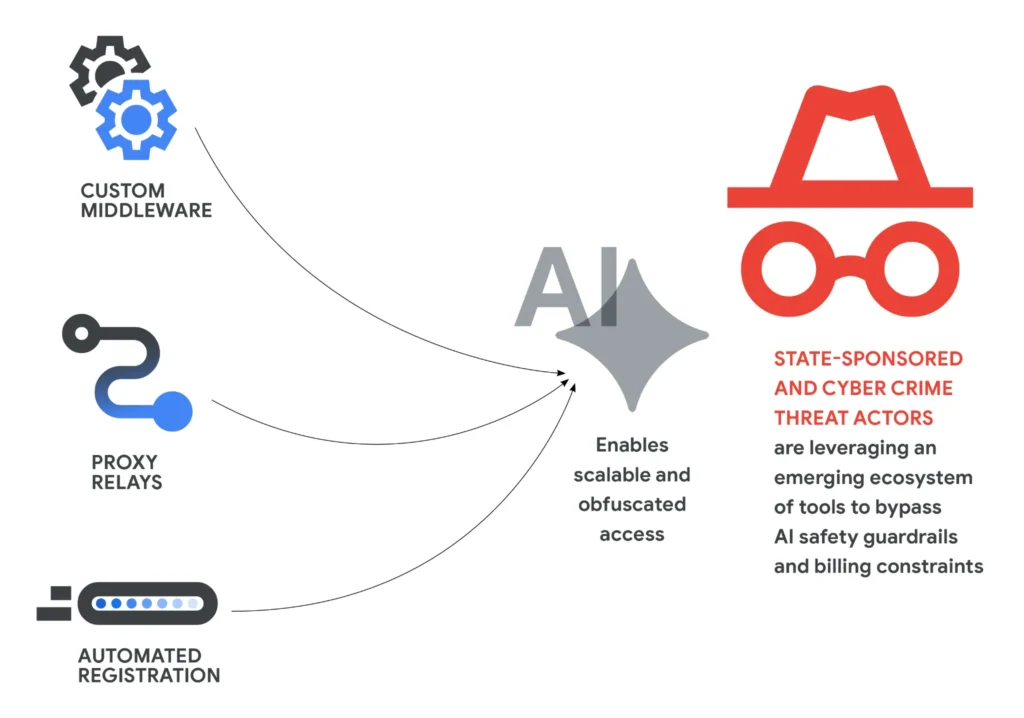

Raporti i plotë mbulon gjithashtu operacionet autonome të malware-it, shmangien e mbrojtjes së shtuar nga inteligjenca artificiale, sulmet e zinxhirit të furnizimit dhe aktorët kërcënues që synojnë akses premium në LLM.