Cloudflare bllokon një sulm DDoS rekord prej 7.3 Tbps kundër një ofruesi hostimi

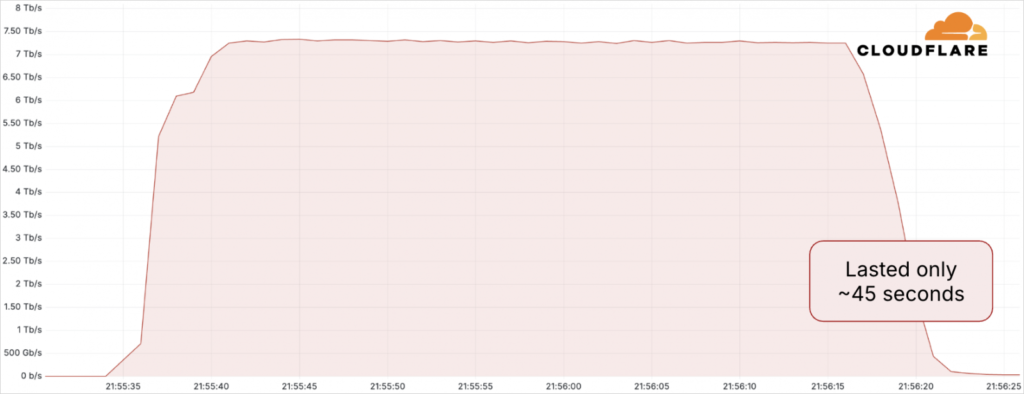

Cloudflare thotë se zbuti një sulm rekord të mohimit të shërbimit të shpërndarë (DDoS) në maj 2025 që arriti kulmin në 7.3 Tbps, duke synuar një ofrues hosting.

Sulmet DDoS i përmbytin objektivat me sasi masive trafiku me qëllimin e vetëm për të mbingarkuar serverat dhe për të krijuar ngadalësime, ndërprerje ose ndërprerje të shërbimit.

Ky sulm i ri, i cili është 12% më i madh se rekordi i mëparshëm, ofroi një vëllim masiv të dhënash prej 37.4 TB në vetëm 45 sekonda. Kjo është ekuivalente me rreth 7,500 orë transmetim HD ose 12,500,000 foto jpeg.

Cloudflare, një gjigant i infrastrukturës së internetit dhe sigurisë kibernetike i specializuar në zbutjen e sulmeve DDoS, ofron një shërbim mbrojtjeje të shtresës së rrjetit të quajtur ‘Magic Transit’, i cili u përdor nga klienti i synuar.

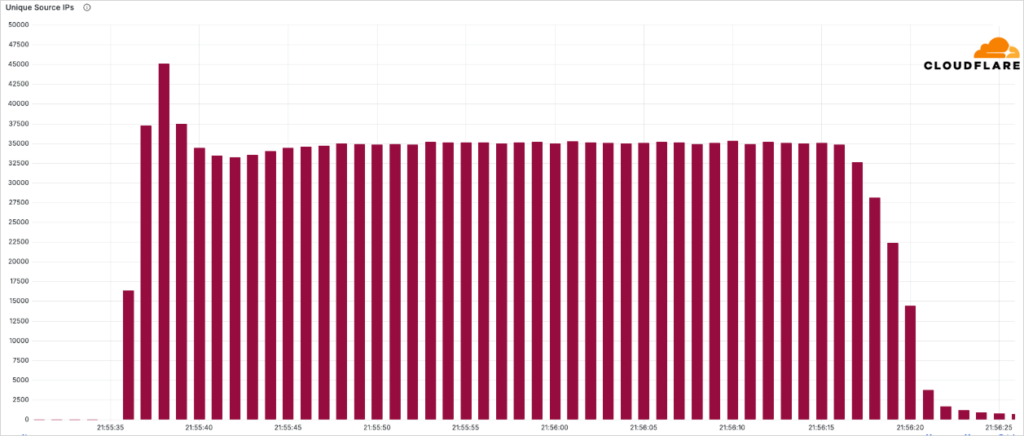

Sulmi erdhi nga 122,145 adresa IP burimore të shpërndara në 161 vende, me shumicën e tyre të vendosura në Brazil, Vietnam, Tajvan, Kinë, Indonezi dhe Ukrainë.

Paketat e të dhënave “të mbeturinave” u shpërndanë nëpër porta të shumta destinacioni në sistemin e viktimës, duke arritur mesatarisht 21,925 porta për sekondë dhe duke arritur kulmin në 34,517 porta/sekondë.

Kjo taktikë e shpërndarjes së trafikut ndihmon në mbingarkesën e sistemeve të firewall-it ose të zbulimit të ndërhyrjeve, por Cloudflare pretendon se në fund të fundit ka qenë në gjendje ta zbusë sulmin pa ndërhyrjen njerëzore.

Rrjeti anycast i Cloudflare shpërndau trafikun e sulmit në 477 qendra të dhënash në 293 lokacione, duke shfrytëzuar teknologji kyçe si marrja e gjurmëve të gishtërinjve në kohë reale dhe thashethemet brenda qendrës së të dhënave për ndarjen e inteligjencës në kohë reale dhe përpilimin automatik të rregullave.

Edhe pse pothuajse i gjithë vëllimi i sulmeve erdhi nga përmbytjet UDP, duke përbërë 99.996% të trafikut total, kishte edhe shumë vektorë të tjerë të përfshirë, duke përfshirë:

Reflektimi i QOTD-së

Reflektimi i jehonës

Amplifikimi i NTP-së

Përmbytje UDP e botnetit Mirai

Përmbytje Portmap

Amplifikimi RIPv1

Çdo vektor shfrytëzoi shërbime të trashëguara ose të konfiguruara dobët. Ndërsa kjo përbënte vetëm një përqindje shumë të vogël të sulmit, ai shërbeu si pjesë e strategjisë së sulmuesve për shmangie dhe efektivitet dhe gjithashtu mund të ndihmonte në hetimin e dobësive dhe konfigurimeve të gabuara.

Cloudflare thotë se IoC-të e vlefshme nga ky sulm u përfshinë në kohën e duhur në DDoS Botnet Threat Feed, një shërbim falas që i ndihmon organizatat të bllokojnë adresat IP dashakeqe në mënyrë paraprake.

Mbi 600 organizata janë abonuar në këtë burim informacioni dhe gjigandi i internetit u bën thirrje të gjithë atyre që janë në rrezik të sulmeve masive DDoS të bëjnë të njëjtën gjë dhe t’i bllokojnë sulmet përpara se të arrijnë në infrastrukturën e tyre.