Google e bën HTTPS rezistent ndaj kompjuterëve kuantikë duke futur 15 kB të dhëna në një hapësirë prej 700 bajtësh

Google zbuloi të premten planin e saj për shfletuesin Chrome për të siguruar certifikatat HTTPS kundër sulmeve kompjuterike kuantike pa ndërprerë internetin.

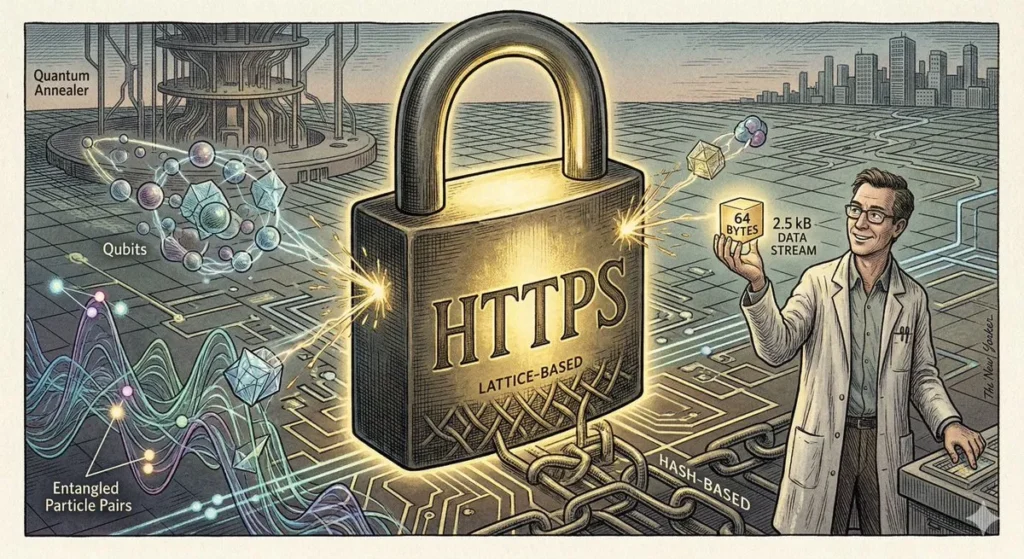

Objektivi është një detyrë e vështirë. Të dhënat kriptografike rezistente ndaj kuanteve të nevojshme për të publikuar në mënyrë transparente certifikatat TLS janë afërsisht 40 herë më të mëdha se materiali klasik kriptografik i përdorur sot. Një zinxhir tipik certifikatash X.509 i përdorur sot përfshin gjashtë nënshkrime të kurbës eliptike dhe dy çelësa publikë EC, secili prej të cilëve vetëm 64 bajt. Ky material mund të deshifrohet përmes algoritmit Shor të aktivizuar nga kuantika. Zinxhiri i plotë është afërsisht 4 kilobajt. Të gjitha këto të dhëna duhet të transmetohen kur një shfletues lidhet me një faqe interneti.

“Sa më e madhe ta bësh certifikatën, aq më e ngadaltë është shtrëngimi i duarve dhe aq më shumë njerëz lë pas”, tha Bas Westerbaan, inxhinier kryesor i kërkimit në Cloudflare, e cila po bashkëpunon me Google në këtë tranzicion. “Problemi ynë është se nuk duam t’i lëmë njerëzit pas në këtë tranzicion.” Duke folur për Ars, ai tha se njerëzit ka të ngjarë ta çaktivizojnë enkriptimin e ri nëse ai ngadalëson shfletimin e tyre. Ai shtoi se rritja masive e madhësisë mund të degradojë gjithashtu “kutitë e mesme”, të cilat ndodhen midis shfletuesve dhe faqes përfundimtare.

Për të anashkaluar bllokimin, kompanitë po i drejtohen Merkle Trees, një strukturë të dhënash që përdor hashe kriptografike dhe matematikë të tjera për të verifikuar përmbajtjen e sasive të mëdha informacioni duke përdorur një pjesë të vogël të materialit të përdorur në proceset më tradicionale të verifikimit në infrastrukturën e çelësit publik. Cloudflare ka një zhytje shumë më të thellë në Merkle Trees këtu .

Certifikatat e Pemës Merkle, “zëvendësojnë zinxhirin e rëndë dhe të serializuar të nënshkrimeve që gjenden në PKI tradicionale me prova kompakte të Pemës Merkle”, shkruan të premten anëtarët e Ekipit të Sigurt të Uebit dhe Rrjetëzimit të Google Chrome. “Në këtë model, një Autoritet Certifikimi (CA) nënshkruan një ‘Koka Peme’ të vetme që përfaqëson potencialisht miliona certifikata, dhe ‘certifikata’ e dërguar në shfletues është thjesht një provë e lehtë e përfshirjes në atë pemë.”

Google dhe krijuesit e tjerë të shfletuesve kërkojnë që të gjitha certifikatat TLS të publikohen në regjistrat publikë të transparencës, të cilët janë regjistra të shpërndarë vetëm për shtim. Pronarët e faqeve të internetit më pas mund t’i kontrollojnë regjistrat në kohë reale për t’u siguruar që nuk janë lëshuar certifikata mashtruese për domenet që përdorin. Programet e transparencës u zbatuan në përgjigje të sulmit kibernetik të DigiNotar me bazë në Holandë në vitin 2011, i cili lejoi krijimin e 500 certifikatave të falsifikuara për Google dhe faqe të tjera interneti, disa prej të cilave u përdorën për të spiunuar përdoruesit e internetit në Iran.

Pasi të jetë i zbatueshëm, algoritmi i Shor mund të përdoret për të falsifikuar nënshkrimet e enkriptimit klasik dhe për të thyer çelësat publikë të enkriptimit klasik të regjistrave të certifikatave. Në fund të fundit, një sulmues mund të falsifikojë vulat kohore të certifikatave të nënshkruara të përdorura për t’i provuar një shfletuesi ose sistemi operativ se një certifikatë është regjistruar kur nuk është regjistruar.

Për të përjashtuar këtë mundësi, Google po shton materiale kriptografike nga algoritme rezistente ndaj kontrollit kuantik, siç është ML-DSA. Kjo shtesë do të lejonte falsifikime vetëm nëse një sulmues do të thyente si kodimin klasik ashtu edhe atë post-kuantik. Regjimi i ri është pjesë e asaj që Google e quan dyqani rrënjësor rezistent ndaj kontrollit kuantik, i cili do të plotësojë Dyqanin rrënjësor Chrome që kompania formoi në vitin 2022.

MTC-të përdorin Merkle Trees për të ofruar siguri rezistente ndaj efekteve kuantike se një certifikatë është publikuar pa pasur nevojë të shtohen shumica e çelësave dhe hasheve të gjata. Duke përdorur teknika të tjera për të zvogëluar madhësinë e të dhënave, MTC-të do të jenë afërsisht të njëjtat gjatësi prej 4kB që janë tani, tha Westerbaan.

Sistemi i ri është zbatuar tashmë në Chrome. Për momentin, Cloudflare po regjistron afërsisht 1,000 certifikata TLS për të testuar se sa mirë funksionojnë MTC-të. Për momentin, Cloudflare po gjeneron librin e shpërndarë. Plani është që CA-të ta plotësojnë përfundimisht këtë rol. Organi i standardeve të Task Forcës për Inxhinierinë e Internetit ka formuar së fundmi një grup pune të quajtur PKI, Logs, And Tree Signatures, i cili po koordinohet me aktorë të tjerë kryesorë për të zhvilluar një zgjidhje afatgjatë.

“Ne e shohim miratimin e MTC-ve dhe një ruajtjeje rrënjësore rezistente ndaj teknologjive kuantike si një mundësi kritike për të siguruar qëndrueshmërinë e themelit të ekosistemit të sotëm”, thuhej në postimin në blog të Google të premten. “Duke projektuar për kërkesat specifike të një interneti modern dhe të shkathët, ne mund të përshpejtojmë miratimin e rezistencës post-kuantike për të gjithë përdoruesit e internetit.”