Microsoft paralajmëron për mashtrimin e ri “Pirati i Pagave” që vjedh pagesat direkte të punonjësve

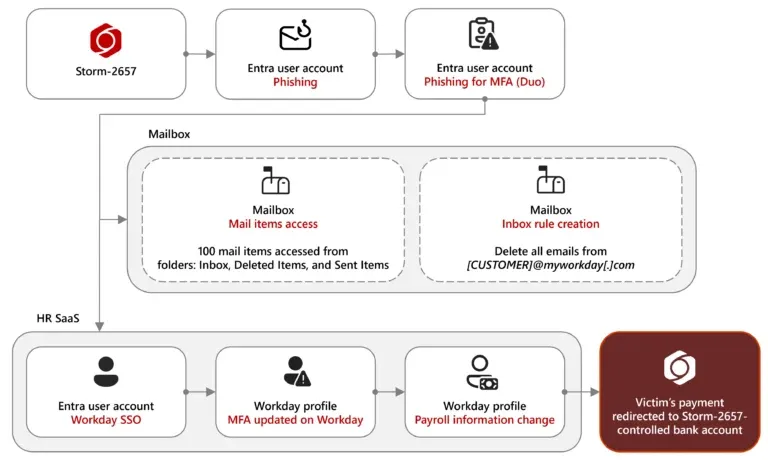

Microsoft po paralajmëron për një mashtrim aktiv që devijon pagesat e pagave të punonjësve në llogari të kontrolluara nga sulmuesit, pasi fillimisht ka marrë përsipër profilet e tyre në Workday ose në shërbime të tjera të burimeve njerëzore të bazuara në cloud.

Payroll Pirate, siç thotë Microsoft se është quajtur fushata, fiton akses në portalet e burimeve njerëzore të viktimave duke u dërguar atyre email-e phishing që i mashtrojnë marrësit të japin kredencialet e tyre për t’u kyçur në llogarinë cloud. Mashtruesit janë në gjendje të rikuperojnë kodet e vërtetimit shumëfaktorësh duke përdorur taktikat e kundërshtarit në mes, të cilat funksionojnë duke u vendosur midis viktimave dhe faqes ku ata mendojnë se po kyçen, e cila në fakt është një faqe e rreme e operuar nga sulmuesit.

Sulmuesit më pas fusin kredencialet e përgjuara, përfshirë kodin MFA, në faqen e vërtetë. Kjo taktikë, e cila është bërë gjithnjë e më e zakonshme vitet e fundit, nënvizon rëndësinë e miratimit të formave të MFA-së në përputhje me FIDO, të cilat janë imune ndaj sulmeve të tilla.

Pasi hyjnë në llogaritë e punonjësve, mashtruesit bëjnë ndryshime në konfigurimet e pagave brenda Workday. Ndryshimet bëjnë që pagesat me depozitë direkte të devijohen nga llogaritë e zgjedhura fillimisht nga punonjësi dhe në vend të kësaj të rrjedhin në një llogari të kontrolluar nga sulmuesit. Për të bllokuar mesazhet që Workday u dërgon automatikisht përdoruesve kur detajet e tilla të llogarisë janë ndryshuar, sulmuesit krijojnë rregulla email-i që i pengojnë mesazhet të shfaqen në kutinë hyrëse.

“Aktori kërcënues përdori email-e realiste phishing, duke synuar llogari në universitete të shumta, për të mbledhur kredencialet”, tha Microsoft në një postim të enjten. “Që nga marsi i vitit 2025, ne kemi vëzhguar 11 llogari të kompromentuara me sukses në tre universitete që u përdorën për të dërguar email-e phishing në gati 6,000 llogari email-i në 25 universitete.”

Karremat e phishing përdorin një sërë temash për të mashtruar marrësit. Në një rast, emaili pretendonte se punonjësit mund të jenë ekspozuar ndaj një sëmundjeje ngjitëse të zbuluar së fundmi në kampus. Pastaj ofron një lidhje për një faqe që do të zbulojë nëse individi është midis atyre të ekspozuar. Një temë e dytë është se ka pasur një ndryshim të kohëve të fundit në përfitimet e punonjësve së bashku me një lidhje që marrësi të mësojë më shumë. Lidhjet çojnë në një faqe të kontrolluar nga sulmuesi që është maskuar si një faqe hyrjeje për llogarinë e punës së punonjësve.

Në disa raste, sulmuesit kanë shtuar me sukses një numër telefoni që e kontrollonin si një formë rezervë për rikuperimin e llogarisë. Ky veprim u lejon sulmuesve të fitojnë akses të vazhdueshëm në llogarinë e shkelur.

Paralajmërimi i Microsoft është një kujtesë e mirë pse format e MFA-së që mbështeten në kode njëpërdorimëshe, email-e, mesazhe me tekst dhe njoftime push duhet të shmangen sa herë që të jetë e mundur. Alternativa shumë më të sigurta janë çelësat e kalimit, çelësat fizikë të sigurisë dhe format e tjera të autentifikimit në përputhje me FIDO. Deri më sot, nuk ka pasur raste të njohura që FIDO MFA të bjerë pre e mashtrimeve të tilla. Sigurisht, kur përdoruesit fundorë ose sistemet e bazuara në cloud janë tashmë të kompromentuara ose shërbimet online lejojnë alternativa rezervë jo-FIDO, të gjitha bastet janë të gabuara.

Është gjithashtu një ide e mirë të kontrolloni periodikisht rregullat e filtrimit të email-eve për të gjetur ndonjë që mund të bllokojë email-et që lidhen me sigurinë nga Workday ose shërbime të tjera.